Symante Endpoint Protection14にて侵入防止ポリシーの設定をしてピンポイントで指定のプロトコルを許可させます。前回、「ARP Cache Poison」が検知されて「MAC訴訟対策対策」を無効してしまっているので、セキュリティレベルが少々低くなっているので大元の扉は閉じた状態でピンポイントで開放してあげる為に、侵入防止ポリシーの除外設定を入れます

Symantec Endpoint Protection Managerの設定手順

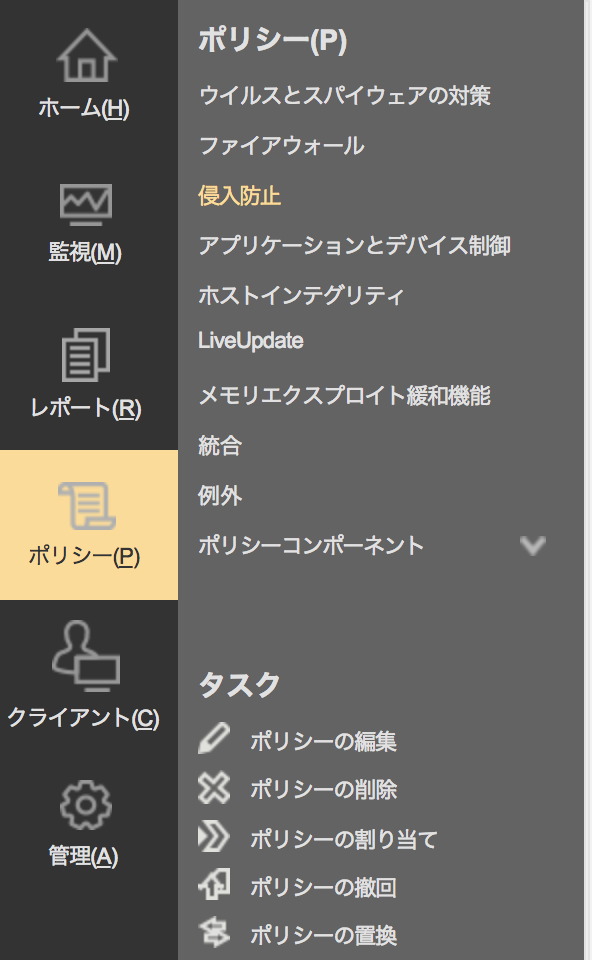

管理画面の左ペインより操作します。

- ポリシーを選択

- 侵入防止を選択

- 適用するポリシーを右クリックして「編集」をクリックします。

- 左ペインの「侵入防止」を選択

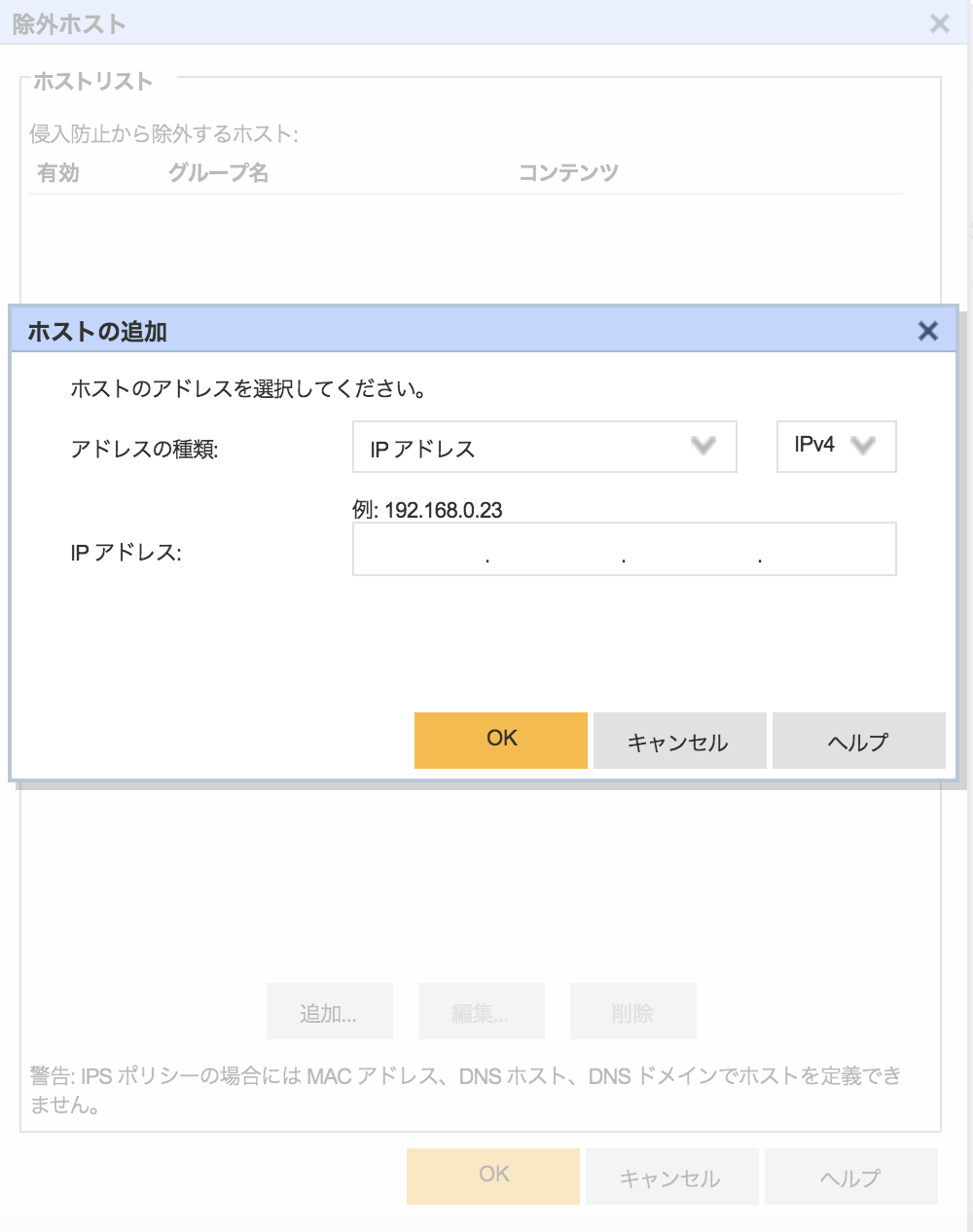

- 「除外ホストを有効にする」にチェックを入れます。

- 「除外ホスト」をクリックします。

- 指定のIPアドレスを入力

- 「OK」をクリックします

侵入防止ポリシーが適用されているグループに反映されます。体感で設定から3時間程度でクライアントに反映されていました。

ひとり情シスより

今回は、問題ないとされているパケット通信を許可する設定を入れ込みました。SEPがリクエストしていないARP(address resolution protocol) パケットを使ってインターネットアドレスキャッシュを改変する試みを検知し、該当のパケットをドロップしたアラートでした。ドロップしたのなら、ログに残して管理者への通知メールだけでいいのではと思ってしまいます。クライアントにポップアップが表示されると社内運用している中では、インパクトが大きです。クライアントからの問合せがひっきりなしにあってすべてのユーザーに対する対応が出来ません。 この機能は、専用のソフトウェアを社内に導入した際に有効なのではないかと思います。特定のソフトウェアが動いている環境でクライアントとの疎通が必要な時に、この除外リストに追記して運用することが望ましいのではないでしょうか。